クラウドサービスの普及やテレワークの浸透、通信端末の増加など、近年のネットワーク環境は目まぐるしく変化を続けています。加えて、VPNの脆弱性などを狙ったランサムウェア攻撃が猛威を振るっており、セキュリティリスクは無視できない課題です。

個人情報や企業の経営情報など、機密情報を多く扱う企業にとって、ネットワークにおける境界の複雑化はリスクの増加に他なりません。急速に変化している業務環境のセキュリティ対策において、もはやファイアウォールの内側と外側だけで安全なエリアを区切る境界型防御だけでは脅威を防ぎきることは困難になってきています。業務環境の変化に合わせてどのようにネットワークを設計すれば良いのか、多くの企業が見直しを迫られています。

近年、安全なネットワーク環境を実現するための考え方として、「ゼロトラスト」という概念が注目を集めています。それと対比されるのが「VPN」です。果たして、VPNは「危険」なのでしょうか?本記事では、ゼロトラストとは何か、その背景と7つの要件、導入のポイントをわかりやすく解説します。また、VPNセキュリティの本質や、企業ネットワークをゼロトラストネットワーク化するための具体的な方法・サービスについてもご紹介します。

ゼロトラストとは

ゼロトラストとは「社内外を問わず“都度検証”するセキュリティモデル」です。「何も信用しない(Zero Trust)」という表現の通り、ネットワークの境界を問わず、全てのデバイス・ユーザー・通信ネットワークを監視し、適切なレベルでの認証・認可を行うことをいいます。

従来型セキュリティモデルとの違い

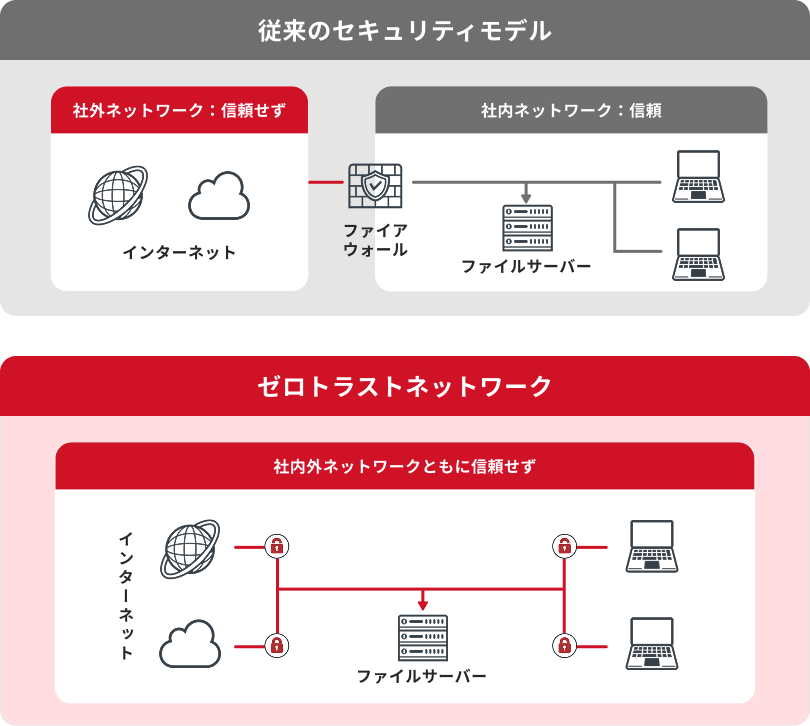

従来のセキュリティモデルである境界型防御は、外部からの攻撃による社内への被害・社外への情報の流出を防ぐという考え方であり、安全な内部をファイアウォールで隔て、危険な外部と切り離す前提のセキュリティモデルとして採用されてきました。一方のゼロトラストは、内部のネットワークにも脅威が存在しうるという考えのもと、データや機器等のセキュリティを最小単位で考え、重要な情報資産を脅威から守る考え方です。

従来の境界型防御と、高度化するセキュリティ脅威に対する有効性が注目されているゼロトラスト。これらは異なる視点をもったセキュリティの概念であり、どちらか一方だけが優れているわけではありません。観点が異なるふたつのセキュリティを共存させることで、多様な攻撃を防ぐ複合的なセキュリティを実現できると考えられます。

ゼロトラストを実現するには、どのような要件を満たす必要があるのでしょうか。NIST(National Institute of Standards and Technology:米国国立標準技術研究所)は、ゼロトラストの実装における7つの基本的な要件を示しています。

| 1 | 全てのデータソースとコンピューティングサービスをリソースとみなす |

|---|---|

| 2 | ネットワークの場所に関係なく、全ての通信を保護する |

| 3 | 企業リソースへのアクセスをセッション単位で付与する |

| 4 | リソースへのアクセスは、クライアントアイデンティティ、アプリケーション/サービス、リクエストする資産の状態、その他の⾏動属性や環境属性を含めた動的ポリシーにより決定する |

| 5 | 全ての資産の整合性とセキュリティ動作を監視し、測定する |

| 6 | 全てのリソースの認証と認可を⾏い、アクセスが許可される前に厳格に実施する |

| 7 | 資産、ネットワークのインフラストラクチャ、通信の現状について可能な限り 多くの情報を収集し、セキュリティ体制の改善に利⽤する |

参照:ゼロトラスト移⾏のすゝめ|独⽴⾏政法⼈情報処理推進機構 (IPA)

またIPAでは、ゼロトラストを構成する重要な要素として、下記の5つを挙げています。

- ●ID 統制:IDaaSを活用したID管理や、SSOによる認証・認可の効率化

- ●デバイス統制・保護:MDMでの端末管理、EPP/EDRによる端末保護

- ●ネットワークセキュリティ:SWGやCASBによるWebフィルタリング・可視化

- ●データ漏えい防⽌:DLPによる機密情報の管理

- ●ログの収集・分析:SIEMによるログ収集と分析

ゼロトラストが注目されている背景

2020年8月にNISTがゼロトラストアーキテクチャを発行してから数年が経ちますが、近年の働き方の変化や増加するサイバー攻撃など、ネットワークを取り巻く情勢の変化によってゼロトラストは重要性を増しています。

テレワークの浸透新型コロナウイルス感染症によって、テレワークの導入やクラウドサービスが急速に普及しました。そのため、社外のネットワークから直接社内システムに接続する機会が増え、従来の境界型防御によるセキュリティでは防ぎきれないサイバー攻撃の脅威に晒されています。

さらには、標的型メールの攻撃対象となった企業で、社内端末のウイルス感染の事象が増加。従来のセキュリティモデルでは、社内を信用できる領域として考えることが難しくなっているのです。

コロナ禍によって、一気に浸透したVPNですが問題も顕在化しました。多くの社員がVPNを利用することで、VPN機器にアクセスが集中した結果、ネットワークが遅延しWeb会議やWebアプリケーションの利用など、業務に支障がでるケースも見られます。

さらに、古い設定のまま使用しているVPN機器の脆弱性などを狙ったサイバー攻撃が頻発。不正アクセスにより、個人情報が漏えいした事例もあります。IPAが毎年発表している「情報セキュリティ10大脅威 2025」においても、「リモートワーク等の環境や仕組みを狙った攻撃」は5年連続ランクインしました。

クラウドサービスの導入が進む中で、社内ネットワークを介した構成ではトラフィック集中によるボトルネックが発生し、従来のネットワーク構成が業務の支障となるケースが増えています。このような状況を受けて、一部のクラウドサービスのトラフィックをインターネットへ逃がす、オフロードの構成も目にするようになりました。こうしたネットワーク構成の変化に伴い、境界型防御だけではない新たなセキュリティの概念として、ゼロトラストの重要性が高まっているのです。

昨今、未知の攻撃手法によるサイバー攻撃が活発に行われており、サイバー攻撃は高度化・複雑化しています。

例えば、かつてEmotetと呼ばれる取引先や知り合いになりすましたメール起因のマルウェア脅威が急増しました。Emotetの活動は2026年現在は沈静化していますが、メールによる標的型攻撃は今も猛威を振るっています。

標的型攻撃で自社内のアカウントを乗っ取られると、より権限の高いアカウントへと浸食していくため、境界型防御だけでは、検知が困難になります。内部に侵入されることを前提に、データなどの情報資産へのアクセスは必要最小限の権限に付与することや、不審な振る舞いをするアカウントを検知してアクセス制御できるようにしておく必要があります。

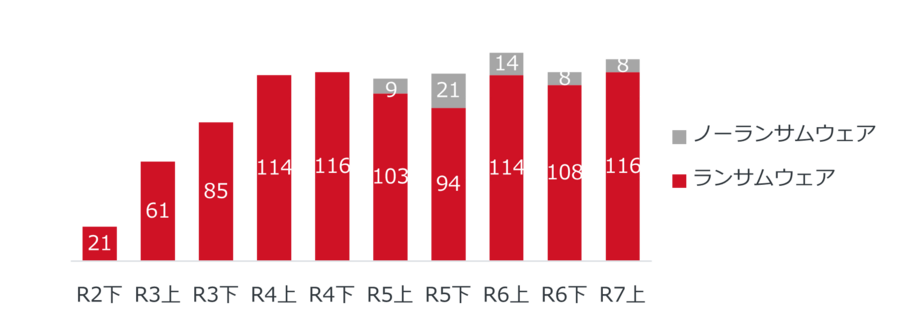

<企業・団体等における被害の報告件数の推移>より|警視庁

近年、ランサムウェア攻撃が激化しています。大手企業がランサムウェア攻撃に遭い、受発注などの基幹業務を停止せざるを得なかった事例は大々的に報道されました。この例では、VPN機器の脆弱性が狙われたとされています。

事実、警察庁の統計データでは、2020年からランサムウェアや、ノーウェアランサム(データを暗号化せず窃取し脅迫する)の報告件数が増加傾向にあると発表されています。

こうした報道を受け、VPN環境を見直す企業も少なくありません。

VPNは危険なのか

では、VPNは「危険」なのでしょうか? アルテリア・ネットワークスでは、「適切な設計・設定にて運用されている」のであれば、技術的には問題はないと考えています。サイバー攻撃の被害を受けるケースの多くが、機器管理の不備やパッチマネジメントの不備、設定ミスなど「運用上の問題」であるからです。

VPN=「危険」ではなく、以下の3つの観点を徹底するための、継続的なネットワークセキュリティの運用体制の確立が最も重要であるといえます。

| Attack Surface Management | IT部門の管轄外の機器の管理 サプライチェーンの一部での被害を想定したリスク管理 |

|---|---|

| ファイアウォール含むVPN装置 のパッチマネジメント |

機器の構成管理(設置場所、利用バージョンの一覧化) 既知の脆弱性管理ルール(認知・検証・判断・対処) |

| ゼロトラストを意識した ネットワーク設計・設定 |

MFA(多要素認証)等による、不正侵入の防御 |

ゼロトラスト化の注意点

企業においてゼロトラスト化を推進するために、注意すべき点について解説します。

セキュリティ強化はコストではなく投資新たな仕組みの導入には一定のコストがかかるものです。ゼロトラストも例外ではなく、セキュリティの重要性は理解しているものの、実際に被害を受けたことがないことで「コスト」として判断され、なかなか導入が進まない場合があります。そのため、経営層がセキュリティリスクを理解し、セキュリティ強化を「コスト」ではなく「将来の損失を防ぐ投資」であることを認識する必要があります。

なお、「これを導入すればゼロトラストが実現できる」というような製品は存在していないため、企業ごとに要件定義を行ったうえで、適切なソリューションの導入・運用が求められます。

要件定義の際、従来のセキュリティシステムを再利用する方法にとらわれてしまうと、適切な要件定義が行えず、結果的に不要な運用コストが発生しかねません。セキュリティ対策にかかるコストは一時的な費用ではなく、企業イメージや将来性のための投資であると理解し、コストを惜しまないシステムの構築が求められます。

また、ゼロトラスト化にはコストだけではなく運用・人的リソースを確保する必要があります。まずはゼロトラストの概念を正しく理解し、自社の課題を整理し、あるべき姿の要件定義をまとめたうえで、自社の課題にあったソリューションを見つけていく必要があります。

ゼロトラスト化のポイント

実際にゼロトラストを導入する際には、次のポイントを意識して行う必要があります。 IDの管理ゼロトラストにおいては、ネットワークに接続する利用者を特定し、利用者ごとに必要最小限に設定された権限の付与が求められます。ただし従来のID・パスワード形式による認証だけでは、適切な利用者がアクセスしているとは断言できないため、ゼロトラスト化においては最適な運用とはいえません。

漏えいやなりすましのリスクが考えられますので、多要素認証やIPアドレス制限などのセキュリティを導入できるIDaaSを利用するという選択肢があります。

ゼロトラストにおいてはネットワーク上にあるデバイスの管理が重要です。デバイスのセキュリティ対策に有効なソリューションにはEMMとEDRがあります。

EMM(Enterprise Mobility Management)は業務に使われるモバイルデバイスを管理するツールであり、デバイスの機能制限やリモートワイプ等の機能によってモバイルデバイス上で扱われる企業情報の漏えいを防止します。EDR(Endpoint Detection and Response)はパソコンやサーバーなどエンドポイントにおける不審な挙動を検知します。どちらも境界型防御では対応できない脅威に対する防衛として有用です。

ゼロトラスト化においては、より高度なセキュリティが求められます。従来のセキュリティ人員では対応できない事態の発生が予想されることから、SOAR(Security Orchestration, Automation and Response)の導入によるインシデントの管理・運用・対応の自動化が必要となってきます。

SOARの導入は、インシデント発生時に必要な人力による対応を大幅に軽減する一方、完全自動化には一定のリスクを伴います。そのため、SOARの導入後も要所で人間が介在できるような体制の構築が望まれます。

ゼロトラストにおいては、ネットワークの管理方法やセキュリティにも見直しが必要となります。従来のネットワーク構成のままでは、VPNゲートウェイがボトルネックとなり遅延が課題となるケースや、複数の端末やネットワークを利用することでセキュリティリスクが高まることが主な課題となってきます。こうしたネットワークが抱える課題に有効なソリューションとしてSWGとSDPが注目されています。

ボトルネックの解消には、VPNゲートウェイの機能をクラウド化することで、トラフィックを逃がしセキュアに管理を行うことができるSWG(Secure Web Gateway)が有効です。セキュリティ強化には、アクセス制御の設定を動的に変更でき、物理的な境界では防ぎ切れない脅威を防ぐことができるSDP(Software Defined Perimeter)などがあります。

ネットワークのクラウド化は、IT部門の業務負荷軽減にもつながります。上述の、VPNの運用体制構築にも効果的です。

ゼロトラスト基盤に最適なクラウド型ネットワークサービス

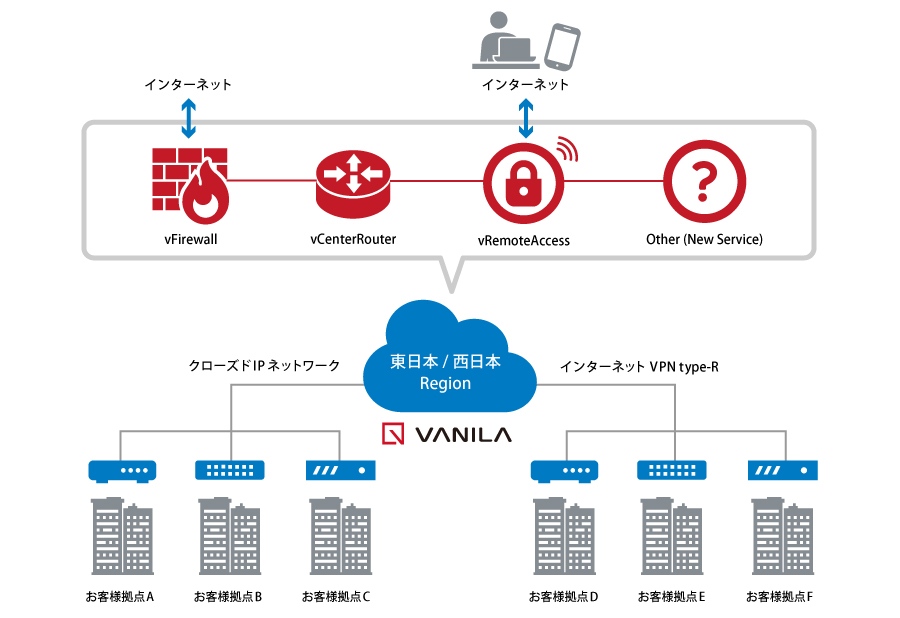

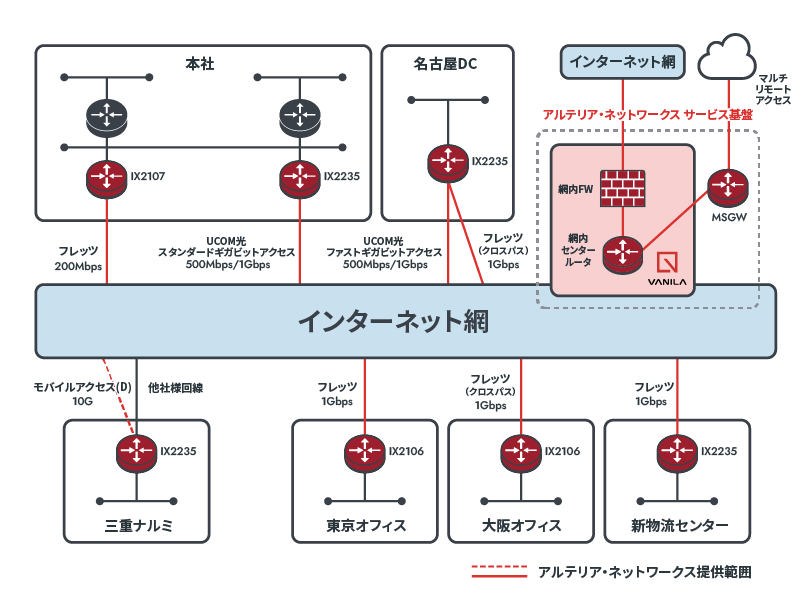

アルテリア・ネットワークスでは、ゼロトラスト化の基盤としてご活用いただける、クラウド型ネットワークサービス「VANILA」を提供しています。お客さまは「VANILA」基盤に接続するだけで、センタールーターやファイアウォール、リモートアクセスといった機能を利用できます。

クラウド型ネットワークサービスですので、リソースの増強も容易です。「VANILA」について詳しくは、下記をご覧ください。

ゼロトラスト化のはじめの一歩に。クラウド型ネットワークサービス「VANILA」

ネットワークのクラウド化でネットワークの可用性とVPNセキュリティを強化した事例

鳴海製陶株式会社様愛知県に拠点を構え食器製造、産業器材事業を手掛ける鳴海製陶株式会社様は、ファイアウォール機能を本社に集約していました。この構成は、本社で障害が起きてしまうと全社のネットワークに影響が出るというリスクを抱えていました。

同社は、「VANILA」は機能追加も容易であるため、今後はIPS/IDS(脆弱性防御)などのセキュリティ機能も強化していきたいと語っています。

まとめ

ゼロトラストは、従来の境界型防御では守ることが困難な脅威に対して適用する「何も信用しない」という考えに基づいたセキュリティの概念です。全てのデバイス・ユーザー・通信・ネットワークを監視し、適切なレベルでの認証・認可を行うことで、セキュリティインシデントの発生リスクを大きく低減できます。

ゼロトラスト化を検討される際には、まずは概念を正しく理解し、自社の課題を整理、あるべき姿の要件定義をまとめることで、自社の課題にあったソリューションを見つけていくことをおすすめします。

そして、新たなソリューションを導入した結果、社内システムを複雑化させてしまっては本末転倒です。IT統制を考慮し、あるべき姿に近づけていくことが非常に重要となります。

アルテリア・ネットワークスでは、ゼロトラスト化の基盤に最適なクラウド型ネットワークサービス「VANILA」を提供しています。クラウド型ネットワークサービスを導入することで、センター拠点集約のリスクを低減でき、IT部門の運用負荷を減らしながら、ネットワークの可用性やセキュリティを強化可能です。「VANILA」のサービス概要はこちらをご覧ください。